تمت إزالة Emotet ، إحدى أخطر خدمات الجرائم الإلكترونية في العالم ، بعد واحدة من أكبر الإجراءات المنسقة دوليًا ضد مجرمي الإنترنت.

على الرغم من أنها بدأت كبرنامج ضار مصرفي مصمم لسرقة بيانات الاعتماد المالية ، إلا أن Emotet أصبحت أداة بنية تحتية تم تأجيرها لمجرمي الإنترنت لاقتحام شبكات الكمبيوتر الضحية وتثبيت برامج ضارة إضافية.

عملت وكالات إنفاذ القانون في المملكة المتحدة وأمريكا الشمالية وأوروبا لمدة عامين تقريبًا لرسم خريطة للبنية التحتية للنظام قبل أن تداهم الشرطة الوطنية الأوكرانية الممتلكات للاستيلاء على أجهزة الكمبيوتر التي يتم التحكم فيها.

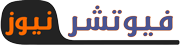

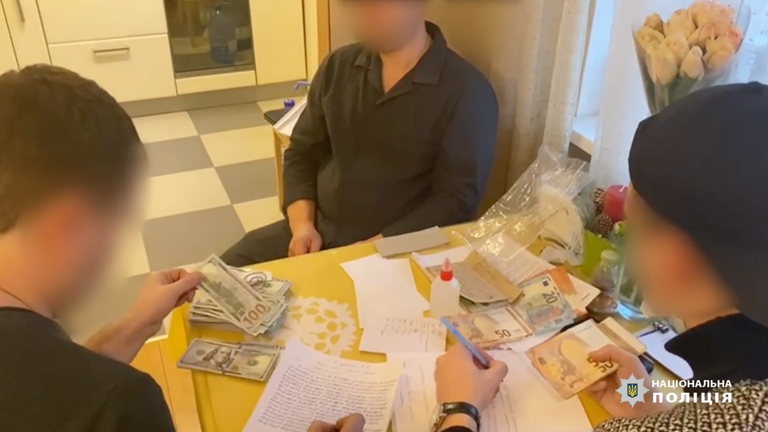

تُظهر مقاطع الفيديو الخاصة بالمداهمات التي تم تحميلها من قبل الشرطة الوطنية الأوكرانية البيئات الفوضوية التي كانت تعمل بها أجهزة الكمبيوتر ومجموعة الأجهزة الرقمية والعملات الأجنبية وحتى السبائك الذهبية التي تمت مصادرتها أيضًا.

وقالت الوكالة الوطنية لمكافحة الجريمة (NCA) في المملكة المتحدة إن الروبوتات استخدمت “لاختراق آلاف الشركات والملايين من أجهزة الكمبيوتر في جميع أنحاء العالم” ، ووصفها اليوروبول – الذي نسق العملية إلى جانب يوروجست – بأنه “أخطر برنامج ضار في العالم”

شاركت الشرطة في هولندا وألمانيا والولايات المتحدة والمملكة المتحدة وفرنسا وليتوانيا وكندا وأوكرانيا في التحقيق ، مع قيادة NCA البريطانية لفريق التجسس المالي ، وتتبع “كيف تم تمويل الشبكة الإجرامية وراء البرنامج الضار ، حيث تم تمويل هذا التمويل ذهب ومن كان يتربح “.

على الرغم من اكتشاف Emotet لأول مرة في عام 2014 كبرنامج ضار مصرفي ، فقد اكتسب شهرة في مجتمع الجرائم الإلكترونية كأداة يمكن استخدامها لفتح الباب أمام البرامج الضارة وبرامج الفدية الأخرى.

قالت NCA: “استخدم مجرمو الإنترنت Emotet كأول منفذ اتصال لهم” ، موضحًا كيف أن الروبوتات الآلية “سترسل رسائل بريد إلكتروني إلى الضحايا المطمئنين أو الشركات التي تحتوي على برامج ضارة إما مضمنة في البريد الإلكتروني كرابط قابل للتنزيل ، أو يتم تضمينها ككلمة مرفق الوثيقة.

“عندما ينقر الأشخاص على المرفقات أو الروابط ، طُلب منهم تمكين المحتوى لعرض المستند ، ولكن عند القيام بذلك ، سمح للبرامج الضارة بتثبيت أجهزة الكمبيوتر الخاصة بهم والاستيلاء عليها.”

قال يوروبول إن البنية التحتية لـ Emotet “تضمنت عدة مئات من الخوادم الموجودة في جميع أنحاء العالم ، وكلها لها وظائف مختلفة من أجل إدارة أجهزة الكمبيوتر الخاصة بالضحايا المصابين ، والانتشار إلى أجهزة جديدة ، وخدمة الجماعات الإجرامية الأخرى ، وفي النهاية جعل شبكة أكثر مرونة ضد محاولات الإزالة “.

لقد قضى تطبيق القانون على الروبوتات من خلال اختطافها بشكل فعال من الداخل.

على الرغم من عدم قدرتهم على إلغاء تثبيت البرامج الضارة من أجهزة الكمبيوتر الخاصة بالضحية ، يتم الآن إعادة توجيه الأجهزة المصابة نحو البنية التحتية التي تتحكم بها الشرطة – مما يمنع المجرمين من استخدامها لسرقة المزيد من البيانات أو إرسال رسائل بريد إلكتروني تصيدية.

حدد تحليل NCA مبلغ 10.5 مليون دولار تم نقله بواسطة مشغلي Emotet على مدى عامين على منصة عملة افتراضية واحدة فقط.

اكتشفوا أيضًا أن المجموعة أنفقت ما يقرب من 500000 دولار خلال نفس الفترة فقط للحفاظ على بنيتها التحتية الإجرامية.

قال نايجل ليري ، نائب مدير الوحدة الوطنية لمكافحة الجرائم الإلكترونية في NCA: “كان Emotet فعالًا في بعض أسوأ الهجمات الإلكترونية في الآونة الأخيرة.”

وقال إنها مكنت ما يصل إلى 70٪ من البرامج الضارة في العالم بأسره ، بما في ذلك العديد – مثل Trickbot و RYUK – والتي كان لها “تأثير اقتصادي كبير” على الأعمال التجارية في المملكة المتحدة.

لم تعلن أي من أجهزة الشرطة عن اعتقال الأفراد الذين قاموا بتشغيل البنية التحتية ، على الرغم من وجود ما يشير إلى أنه قد يتم التعرف على أولئك الذين استخدموها.

قال السيد ليري: “من خلال العمل مع الشركاء ، تمكنا من تحديد وتحليل البيانات التي تربط تفاصيل الدفع والتسجيل بالمجرمين الذين استخدموا Emotet”.

“توضح هذه القضية حجم وطبيعة الجرائم الإلكترونية ، مما يسهل ارتكاب جرائم أخرى ويمكن أن يتسبب في أضرار هائلة ، مالياً ونفسياً.

“باستخدام وصولنا الدولي ، ستواصل NCA العمل مع الشركاء لتحديد واعتقال المسؤولين عن نشر Emotet Malware والاستفادة من إجرامها.”